Tietojenkalastelun ja Pharmingin ero

Tietojenkalastelu lähettää jollekin väärennetyn sähköpostin ja pyytää häntä jakamaan arkaluontoiset tiedot, kuten käyttäjänimi, salasana ja pankkitiedot ja niin edelleen. Tietokalastelusivusto on täysin aitoja. Toisaalta lääkkeet hakkeroivat yleensä aiton verkkosivuston verkkotunnuksen nimipalvelimen (DNS) pharmingissa. Käyttäjä avaa petollisen sivuston, joka on kopio oikeasta verkkosivustosta. Tietojenkalastelu on yleisemmin tehty rikos, kun taas pharmingia ei tapahdu kovin usein

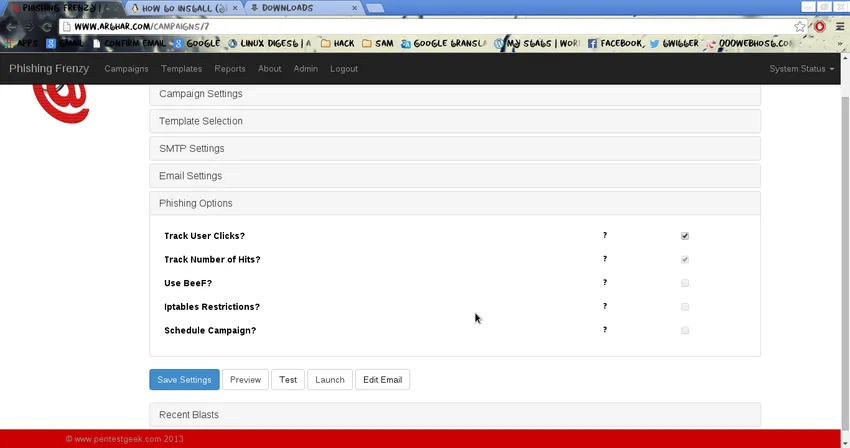

phishing

Sinun on oltava tietoinen verkkorikollisuuteen liittyvistä uhista. Nykyään hakkerit ovat olleet erittäin rajuja ja käyttävät uusia tekniikoita luottamuksellisten tietojen varastamiseen henkilökohtaisista tietokoneista ja kannettavista tietokoneista. Yksi lainvastaisen toiminnan saavuttamiseksi käytetyistä menetelmistä on tietojenkalastelu. Se on laiton menettely, jonka avulla hakkeri tai joku muu saa salaa tietoja luottamuksellisesta / arkaluonteisesta aiheesta. Se voi olla käyttäjänimi, salasana tai luotto- tai maksukorttitiedot jne. Tietokalastelun sanotaan olevan osa tietoverkkorikollisuutta. On muistettava, että arkaluontoisen tiedon hankkimista koskeva tarkoitus on pahanlaatuinen.

Tällaisen rikoksen tarkoituksena on uhrata kuluttajia lähettämällä petoksia sisältäviä sähköposteja, jotka usein sisältävät viruksen. Tietojenkalastelija lähettää sellaisenaan joukkolähetyksiä, jotka saattavat tuntua olevan todistusvoimaisia ensisijaisesti. Ihmiset voivat esimerkiksi saada sähköposteja, jotka ilmoittavat heille arpajaisten palkinnoista pankista tai muulta tunnetulta yrityksestä. Lähettäjä kysyy yleensä henkilökohtaisia tietojasi, kuten nimi, osoite, puhelinnumero, sähköposti ja mikä tärkeintä pankkitietosi. Tietojenkalastelusta on myöhässä tullut melko yleistä, ja se uhkasi useita prosessin ihmisiä.

Kyberuhkan hillitsemiseksi on kuitenkin toteutettu erilaisia toimenpiteitä, kuten ihmisten tietoisuus tällaisista petosviesteistä ja varoitukset siitä, etteivät he luota niihin sokeasti, tarjous kouluttaa käyttäjiä torjumaan tällaisia tapahtumia, parantaa verkkosivustojen, lainsäädännön ja paljon enemmän. Tietojenkalastelu kuuluu sosiaalisen insinöörin luokkaan ja sellaisenaan se on kohdistanut myös sosiaalisen median verkkosivustoja kuten Facebook, YouTube tai Twitter käyttäjien huijaamiseksi.

Tietokalastelun tulo

Kalastelijoiden ensimmäinen merkittävä kohde oli American Online Accounts (AOL). He halusivat salaa saada tietoja tileistä. Tätä tarkoitusta ajatellen he esittelivät itsensä AOL-työntekijöinä kohdeuhrilleen ja lähettivät viestejä, joissa pyydettiin myöhemmin toimittamaan käyttäjätunnuksensa ja salasanansa. Kun käyttäjä putosi ansaan, tuli helppo toteuttaa heidän paha aikomuksensa. He ryhtyivät lukuisiin tietoverkkoihin liittyviin rikoksiin, kuten joukko roskapostien lähettämiseen, haittaohjelmia sisältäviin ohjelmistoihin ja niin edelleen.

Askel askeleen pidemmälle tässä prosessissa he turvautuivat muihin laittomiin toimiin, kuten Internetin käyttäjien rohkaisemiseen selaamaan vääriä verkkosivustoja, joiden URL-osoite ei ollut laillinen. Itse asiassa he käyttivät perusteettomasti hyväkseen myös kielioppi- ja kirjoitusvirheitä. Ajan myötä phishing-liiketoiminnasta tuli teknologisesti edistynyttä, ja viranomaisten oli vaikea löytää virheitä. Mutta on erittäin huolestuttavaa, että useat hallituksen ja armeijan verkkosivustot on kohdistettu tietojenkalasteluun luottamuksellisten tietojen varastamiseksi.

Varallisuuden menetys vuosittain

On melko valitettavaa, että monet rahoituslaitokset, kuten pankit, tunnetut ja luotetut yritykset, ja jopa hallitukset kärsivät suuria tappioita vuodessa tietojenkalastelun laittoman toiminnan vuoksi. Tappioksi on arvioitu miljardeja.

Suositellut kurssit

- ASP.NET-verkkokurssin hallitseminen

- Online Java Swing GUI -kurssi

- Pelien yhtenäisyyden sertifiointikoulutus

- Java-kattava sertifikaattikurssi

Tietokalastelutekniikoiden yksityiskohtainen luokittelu

Nyt on tärkeää tai sinun on ymmärrettävä erityyppiset tietojenkalastelutekniikat, joita hakkerit yleensä mukauttavat käyttäjien pettämiseen. Tämä todella auttaa sinua pysymään valppaana ja tarkkaavaisena, jos törmäät tällaiseen tapaukseen lähitulevaisuudessa. Joka tapauksessa älä vastaa mihinkään tällaiseen viestiin, jonka väitetään muuttavan sinut miljooniksi yön yli. Joitakin tärkeitä tyyppejä tietojenkalastelutekniikoista ovat-

-

Valaanpyynti

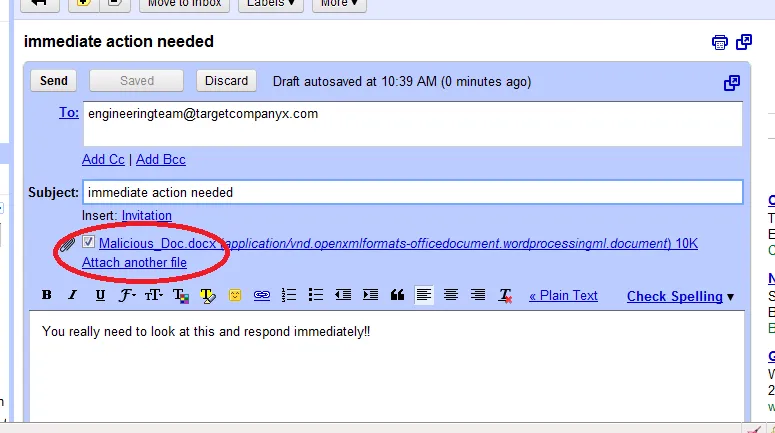

Kun tietojenkalastelijat tai hakkerit pyrkivät kohdistamaan hyvän maineen saaneiden yritysten vanhoihin johtajiin ja muihin korkean tason virkamiehiin, kuten puheenjohtajaan, toimitusjohtajaan tai talousjohtajaan, tätä toimintaa kutsutaan valaanpyyntiksi. Se voidaan selittää yksinkertaisella esimerkillä. Yleensä se kirjoitetaan ylemmille viranomaisille väärillä väitteillä yrityksen huolenaiheista. Sähköpostin sisältö on yleensä jonkinlainen asiakasvalitus. Hakkerit voivat lähettää URL-osoitteen ja pyytää viranomaista lataamaan ja asentamaan ohjelmiston, jotta he voivat katsoa oikeudenkäyntiä. Siksi yrityksen johdon on oltava erittäin varovainen tällaisten sähköpostiviestien suhteen, jotta ne eivät jää loukkuun verkossa. Tämä voi aiheuttaa yritykselle taloudellisia menetyksiä.

-

Suodatuksen välttäminen

Suodattimien välttäminen on Phishersin kehittämä uusi menetelmä laittoman toiminnan jatkamiseksi. Tässä menettelyssä he käyttävät kuvia tai valokuvia tekstin sijasta. Tämä tekniikka on kehitetty haastamaan tietokalastelun torjuntaa harjoittavia viranomaisia, jotka tunnistavat petoksista lähetetyt sähköpostit tai roskapostit. Kehittyneellä tekniikalla on kuitenkin otettu käyttöön lääkkeitä tällaisten sairauksien torjumiseksi. Se on julkaissut nykyaikaisemman version tietojenkalastelun torjuntasuodattimista tällaisten kuvien havaitsemiseksi optisella merkkitunnistuksella (OCR). Toisaalta, nämä viranomaiset käyttävät myös älykästä sanatunnistusta (IWR), joka on hyödyllinen käsikirjoituksen kursorin ja eri tyylien tunnistamisessa. Tämä tekniikka ei kuitenkaan korvaa OCR: ää.

-

Keihäshuijaus

Tämäntyyppiset tietojenkalastelumenetelmät suoritetaan tarkoituksena hyökkäyttää yksittäisiä käyttäjiä tai jopa yritystä. Itse asiassa se on tunnustettu yhdeksi yleisimmistä tietojenkalasteluprosesseista viime aikoina. Hakkerit pyrkivät keräämään henkilökohtaisia tietoja väärennettyjen sähköpostiviestien avulla. Varo kuitenkin tuntemattoman henkilön lähettämiä sähköposteja.

-

Linkin manipulointi

Tämä on eräänlainen tekninen huijaus, jossa petoksessa käytettävässä sähköpostiviestissä pyydetään napsauttamaan linkkiä väärennetyn yrityksen väärennettyyn verkkosivustoon. Kun avaat URL-osoitteen, et kuitenkaan epäile, että se on kalastettu verkkosivusto. Hakkerit suorittavat tämän laittoman teon joko käyttämällä vääriä oikeinkirjoituksia linkissä tai käyttämällä väärää aliverkkotunnusta saaliinsa ansastamiseen. Kun avaat tietyn sivun sivustolla, näyttää siltä, että katsot kyseistä sivua, mutta totuus on, että se on linkitetty johonkin muuhun verkkosivustoon. Lisäksi sinun on täytynyt löytää sähköposteja, jotka osoittavat, mihin linkki vie sinut edelleen. Tietokalastelijat hyödyntävät myös joitain kansainvälisiä verkkotunnuksia, joita on vaikea tunnistaa.

-

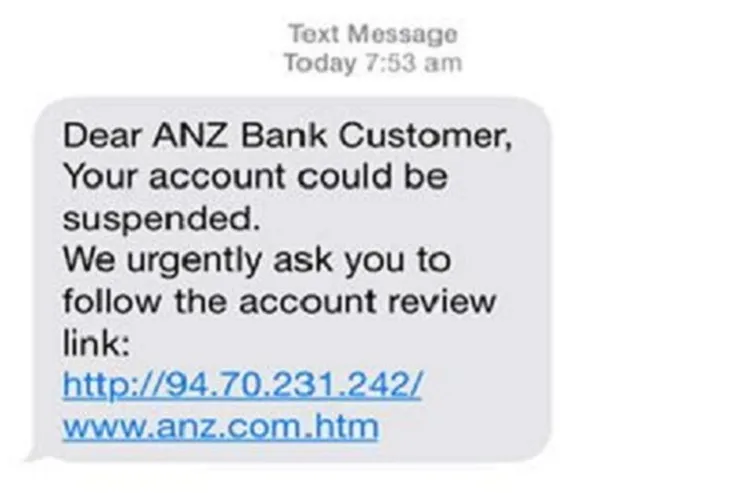

Tietojenkalastelu

Puhelinyritystekniikat ovat jälleen yksi yleinen menetelmä, joka ei vaadi Internet-yhteyttä rikoksen tekemiseen. Tietokalastelijat tunnistavat ensin uhrinsa ja soittavat sitten vääriä puheluita etenkin asettaessaan itsensä pankkijohtajaksi tai sen henkilöstöksi. He yleensä huijaavat ihmisiä sanomalla, että heidän pankkitilillään on kehittynyt ongelma, ja he pyytävät täydellisiä pankkitietoja, mukaan lukien luotto- tai maksukorttitiedot ja pin-numeron. He saavat IP-keskustelun keskustelun aikana ja ottavat sitten kaiken rahat henkilön tililtä jättäen hänet konkurssiin. Siksi, älä koskaan jaa pankkitietojasi tuntemattoman henkilön kanssa puhelimitse.

-

Kloonihuijaus

Kuten nimestä voi päätellä, kyse on verkkosivustolle kohdistuvasta verkkohyökkäyksestä, joka suoritetaan sähköpostin tai minkä tahansa linkin avulla. Tietokalastelijat kohdistavat usein aiemmin aktiiviseen sähköpostiosoitteeseen. He kehittävät saman postin tai linkin kloonin ja korvaavat sen haittaohjelmia sisältävällä piratisoidulla versiolla. Nyt he lähettävät sähköpostin väärennetystä tunnuksesta kohdeelleen ja käyttäjä olettaa, että se on alkuperäinen sähköposti. Hakerit suorittavat pahantahtoisten aikomustensa toteuttamiseksi yleensä viruksen saastuttaman tietokoneen tai kannettavan tietokoneen.

-

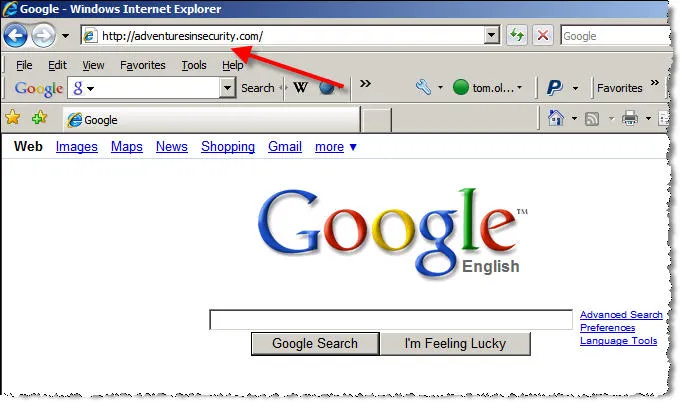

Verkkosivun väärentäminen

Tietokalastelijat käyttävät motiivinsa saavuttamiseen korkeaa tekniikkaa, kuten JavaScriptiä. Tämä auttaa heitä muuttamaan osoitepalkkia. Itse asiassa se antaa heille myös mahdollisuuden korvata myös aiton verkkosivuston kuvat. He voivat sulkea alkuperäisen sivuston ja kehittää oman sivustonsa käyttämällä samaa kelvollista URL-osoitetta. Teknologian kehittyessä kehittyneemmäksi, he ovat ottaneet käyttöön uudempia menetelmiä, kuten Cross Script Scripting, jossa he hyökkäävät suoraan alkuperäiseen verkkosivustoon. Tämä aiheuttaa suurille vaikeuksille tietojen kalastelijoille valvoa tällaista laitonta toimintaa. Huoli on vielä suurempi, koska käyttäjien on kirjauduttava sisään pankki- tai palvelusivulleen. PayPal on aiemmin kohdannut paljon verkkoväärennösten ongelmia.

-

Peitelty uudelleenohjaus

Suojattu uudelleenohjaus on yksi tietojenkalastelutekniikoista, joiden avulla nämä taitava hakkerit saavat uhreilta henkilökohtaisia tietoja, kun myöhemmin käyvät väärennetyllä verkkosivustollaan. Tämä voidaan kuitenkin tehdä vain, jos käyttäjä sallii sovelluksen valtuuttamisen sivustolla. Kun teet niin, kalastelijat saavat tunnuksen siitä, että luottamuksellisiin tietoihin pääsee helposti.

Näiden tietojenkalastelumenetelmien lisäksi kalastajat voivat käyttää myös joitain muita menetelmiä. Näitä ovat Evil Twins, Tab nabbing ja pankkitietojen saaminen.

pharming

Keskustelemme nyt pharmingista. Yksinkertaisesti sanottuna sitä kuvataan tietorikollisuuden tyypiksi, jossa aiton sivuston verkkoliikenne siirretään toiselle haitalliselle verkkosivustolle. Tällainen verkkohyökkäys liittyy enemmän teknisiin näkökohtiin. Tällöin isännän tiedosto uhrin tietokoneella voidaan muuttaa. Hyökkääjät voivat myös hyödyntää DNS-palvelinohjelmiston haittoja. Pharmingista tulee helpompaa, jos hyökkääjät pääsevät tietokonejärjestelmään, jota ei ole suojattu. Siksi kotona asennetut tietokoneet voidaan helposti kohdistaa verrattuna yrityksen järjestelmiin, joissa on suojattu palvelin.

Koska tietojenkalastelu on johdettu sanasta ”kalastus”, pharming on johdettu käsitteestä viljely. Viimeisimpien raporttien mukaan sekä phishing- että pharming-tiedoista on tullut yksi suurimmista Internetin ja kybersanan uhkaavista uhista. Pharming uhkaa pohjimmiltaan verkkoyrityksiä, kuten sähköisen kaupan verkkosivustoja ja kauppaa Internetin kautta. Muutaman askeleen aloittaminen tämän pahanlaatuisen toiminnan rajoittamiseksi otettiin käyttöön virustentorjuntaohjelmistolla tai vakoiluohjelmien poistolla, mutta valitettavasti mikään ei osoittautunut tehokkaaksi.

Kotipalvelimet ovat helppoja kohteita

Kotipalvelimet ja henkilökohtaiset tietokoneet ovat haavoittuvia ja suojaamattomia, joten ne tulevat helposti lääkkeiden tutkaan. On olemassa useita tekniikoita, joilla hakkerit voivat saada lääkkeitä, mutta yleisin on DNS-välimuistimyrkytysmenetelmän käyttö. Verkkosivuston nimi voidaan muuntaa numeroiksi, jotka voidaan dekoodata koneen avulla. Esimerkiksi, www.product.com tulee numerosarja, kuten 180.172. 1.1. Tämä voi aiheuttaa suurempia uhkia. Yksi tärkeimmistä syistä, jotka tekevät työasemista helposti haavoittuvia, on niiden huono hallinto.

Huoli ei kuitenkaan pääty tähän, vaan on joitain muita tärkeitä haittoja, jotka on ehdottomasti korostettava. Usein ihmiset tekevät kompromisseja paikallisen verkon reitittimessä. Sinun on ymmärrettävä, että reitittimillä on tärkeä rooli verkkoturvallisuuden kannalta. Mutta jos se ei ole aito reititin, se voi pilata DNS-tiedot. Tällaisessa tilanteessa lääkäri ottaa hallintaansa DNS-palvelimen ja kaikki tiedot siirtyvät tälle laittomalle tai huonolle palvelimelle.

Toinen ongelma, joka voi tukea, on reitittimen laiteohjelmiston vaihto. Tässä tilanteessa viranomaisilla on vaikeuksia hyökkääjän jäljittämisessä. Tämä johtuu siitä, että korvattu laiteohjelma muistuttaa melkein samaa, mukaan lukien hallinta-sivu, asetukset ja niin edelleen.

Muutama tapaus Pharmingista

On ollut muutamia merkittäviä pharming-hyökkäyksiä, joista on ilmoitettu, ja se tuli parrasvaloon. Kerran tällainen tapaus oli New Yorkin Internet-palveluntarjoajan verkkotunnuksen hakkerointi ja se yhdistettiin Australian verkkosivustoon. Tällaisia taloudellisia menetyksiä ei kuitenkaan ilmoitettu. Se tapahtui tammikuussa 2005.

Vielä yhdessä tapauksessa valitus tehtiin Meksikon pankista, joka harjoitti pharming-toimintaa. Kantelija oli Symantec, ja se pidettiin tammikuussa 2008. Raportin mukaan DNS-asetuksia muutettiin asiakkaan kotitietokoneelta saatuaan sähköpostia Espanjasta.

Ero tietojenkalastelu vs. pharming

Ensisijaista vertailua tietojenkalastelun ja Pharmingin välillä keskustellaan alla:

Tässä Phishing vs Pharming -artikkelissa olemme nähneet, että sekä phishing että pharming näyttävät olevan lähes identtisiä, ja niitä pidetään vakavina tietoverkkoihin liittyvinä uhkina. Ne eroavat kuitenkin paljon toisistaan.

Johtopäätös - Tietokalastelu vs. Pharming

Tietokalastelu vs. pharming -artikkelissa molemmat ovat vakava uhka Internetille ja verkkoturvallisuudelle. Vaikka ohjelmistoja on kehitetty ja uusia tekniikoita otetaan käyttöön tällaisten rikosten poistamiseksi, ihmisten on oltava tietoisia, valppaita ja tarkkaavaisia käyttäessään Internetiä missä tahansa muodossa. Älä jää loukkuun helposti näiden hyökkääjien ansaan.

Suositeltava artikkeli

Tämä on opas verkkohuijauksen ja Pharmingin tärkeimpiin eroihin. Tässä keskustellaan myös Phishing vs Pharming -erot. Saatat myös katsoa seuraavia artikkeleita saadaksesi lisätietoja -

- Paras opas eettisten hakkereiden määrittelyyn Sertifiointi | koulutus | aloittelijoille

- 15 parasta liiketaloudellista tekniikkaa

- Paras 13 vaihetta SEO-tekniikoille optimoidun verkkosivun luomiseen

- 7 tärkeätä tiedon louhintatekniikkaa parhaan tuloksen saavuttamiseksi

- Tärkeitä ominaisuuksia ASP.NET vs C #

- ASP.NET vs. NET: n tärkeät edut