Johdanto turvallisuustestaukseen

Suojaustestaus on ohjelmistotestaustyyppi, joka on suunniteltu havaitsemaan järjestelmän haavoittuvuudet ja varmistamaan, että sen tiedot ja resurssit on suojattu mahdollisilta tunkeilijoilta. Samoin verkkosovellus tarvitsee tietosuojan lisäksi turvallisuutta pääsylleen. Sovelluksen tulisi olla immuuni web-kehittäjän Brute Force Attacks- ja XSS-, SQL-injektioille. Samoin myös verkkosovelluksen etäyhteyspisteiden on oltava turvallisia. Turvallisuuden merkitys kasvaa kuitenkin räjähdysmäisesti, kun puhumme Internetistä. Kukaan ei koskaan ajattele, että jos online-järjestelmä ei pysty suojaamaan tapahtuman tietoja. Turvallisuus ei ole vielä määritelmän termi.

Tässä on luettelo tietoturvavirheistä

• Jos 'Entry' -haara voi muokata tenttitietoja, opiskelijoiden hallintajärjestelmä on epävarma.

• Jos DEO (tietojen syöttäjä) pystyy tuottamaan 'raportteja', ERP-järjestelmä ei ole turvallinen.

• Jos asiakkaan luottokorttitietoja ei ole salattu, verkkosivustolla ei ole turvallisuutta.

• Henkilökohtaisella ohjelmistolla ei ole riittävää turvallisuutta, kun SQL-kysely löytää oikeat käyttäjän salasanat.

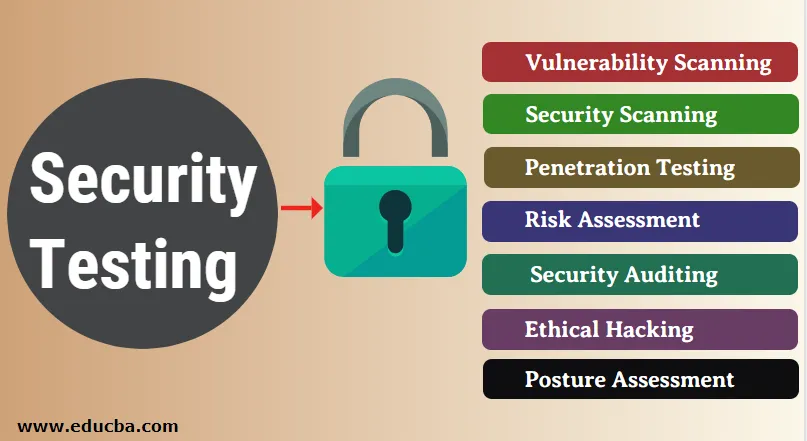

Turvallisuustestauksen tyypit

Avoimen lähdekoodin tietoturvan testausmenetelmäkäsikirjassa on seitsemän päätyyppiä turvallisuustestejä. Seuraavaksi kuvataan:

1. Haavoittuvuustarkistus

Tämä suoritetaan automatisoidun ohjelmiston avulla, jotta järjestelmä tarkistaa tunnetut allekirjoitukset haavoittuvuudesta.

2. Suojausskannaus

Se sisältää verkon ja järjestelmän heikkouksien tunnistamisen ja tarjoaa vaihtoehtoja tällaisten vaarojen vähentämiseksi. Tämä skannaus voidaan suorittaa manuaalista ja automaattista tarkistusta varten.

3. Läpäisytestaus

Tämä testi simuloi haittaohjelmien hyökkääjää. Tämä tutkimus sisältää tietyn järjestelmän analysoinnin mahdollisten haavoittuvuuksien havaitsemiseksi sisäisestä hakkeroinnista.

4. Riskinarviointi

Tämä testi sisältää yrityksessä havaittujen turvallisuusvaarojen analysoinnin. Riskillä on matala, keskitaso ja korkea luokitus. Tämä testi ehdottaa riskin vähentämisen hallintaa ja toimia.

5. Turvallisuustarkastus

Tarkastus voidaan suorittaa myös verkossa linja-, kooditarkastus- ja turvallisuusvirheiden käyttöjärjestelmissä.

6.Eettinen hakkerointi

Eettinen hakkerointi ei ole samaa kuin pahanlaatuinen hakkerointi. Eettisellä hakkeroinnilla pyritään tunnistamaan turvallisuuspuutteet organisaatiorakenteessa.

7. Asennon arviointi

Tässä yhdistyvät turvallisuustarkistus, riskinarvioinnit ja eettinen hakkerointi organisaation yleisen turvallisuusaseman osoittamiseksi.

Turvallisuustestauksen menetelmät

Suojaustestauksessa on erilaisia menetelmiä

1. Tiikerirasia

2. Musta laatikko

3. Harmaa laatikko

Tiger Box:

Tämä hakkerointi suoritetaan yleensä kannettavalla tietokoneella, jossa on käyttöjärjestelmä ja hakkerointityökalujen kokoelma. Tämän testin avulla tunkeutumistestausoperaattorit ja tietoturvatestausoperaattorit voivat arvioida ja hyökätä haavoittuvuuksiin.

Musta laatikko:

Black Box -testaus on ohjelmistotestausmenetelmä, jonka testaaja tuntee käyttäytymistestauksena. Tällä tavalla testituotteen sisäistä suunnittelua ei tunneta. Nämä tentit voivat olla joko toiminnallisia tai ei.

Harmaa laatikko:

Grey Box -testaus on ohjelmistotestaustekniikka, jossa yhdistyvät Black Box- ja White Box -testaukset. Harmaan ruudun testaus on menetelmä sovelluksen tai ohjelmistotuotteen testaamiseksi, jolla on osa toteutuksen sisäistä toimintaa.

Kuinka voimme tehdä turvallisuustestauksen?

Aina on sovittu, että jos siirrämme tietoturvatestausta ohjelmiston käyttöönoton tai käyttöönoton jälkeen, kustannukset kasvavat. Aikaisemmissa vaiheissa turvallisuuskokeet on suoritettava SDLC: n elinkaaren aikana. Katsotaanpa sopivia turvamenettelyjä jokaiselle SDLC-vaiheelle. Syöttöalueiden osalta testaaja voi tarkistaa enimmäispituudet. Tämä rajoitus ei voi estää hakkeeria sisällyttämästä sellaisia haitallisia skriptejä.

• Vaatimukset turvallisuuden arvioinnista ja väärinkäytösten tarkastamisesta.

• Suunnitteluun liittyvien turvallisuusriskien analyysi. Testisuunnitelman kehittäminen, mukaan lukien turvallisuustestaus.

10 parasta avoimen lähdekoodin tietoturvatestaustyökalua

Alla on luettelo parhaimmista tietoturvatestaustyökaluista ja niiden ominaisuuksista. Voit valita minkä tahansa työkalun tarpeidesi perusteella.

1. Wapiti

Wapiti on tehokas verkkosovellusten suojaustestaustyökalu verkkosovellusten turvallisuuden arvioimiseen. Se suorittaa "mustan laatikon testauksen" tarkistaakseen verkkosovellusten mahdollisen haavoittuvuuden. Se skannaa verkkosivuja ja ruiskuttaa testitietoja turvallisuuspuutteen seuraamiseksi testausvaiheen aikana. Wapiti määrittelee useita haavoittuvuuksia GET- ja POST HTTP-hyökkäysten tueksi. Wapiti on komentojen sovellus, joka on vaikea aloittelijoille, mutta ammattilaisille yksinkertainen. Ohjelmisto tarvitsee täyden käskykäsityksen.

Wapitin ominaisuudet

• XSS-injektio

• Tietokannan injektio

• Komennon suorituksen havaitseminen.

• CRLF-injektio

2. Zed Attack -välityspalvelin

OWASP loi ZAP Attack Proxy, joka tunnetaan yleisesti nimellä ZAP. ZAP on ZAP, jonka kanssa ZAP on avoimen lähdekoodin. Zed Attack Proxy, jota tukevat Unix / Linux, Windows ja Mac OS, Zed Attack Proxy antaa sinun tunnistaa useita haavoittuvuuksia jopa web-sovellusten kehitys- ja testausvaiheessa. Tätä työkalua on helppo käyttää, vaikka olisit läpäisytestin aloittelija.

Zed Attackin ominaisuudet

• Zed Attack Proxy -sovelluksella on automaatioskanneri ja todennustuki.

• Zed Attack Proxylla on myös dynaaminen SSL-varmenne ja Web Socket -tuki.

3. Vega

JAVAssa kirjoitetulla Vegalla on graafinen käyttöliittymä. Sitä voi käyttää Linuxissa, Mac OS: ssä ja Windowsissa, jotka voivat auttaa sinua. Vega on ilmainen verkkosovellusten testaustyökalu ja avoimen lähdekoodin alusta. Vega voi auttaa etsimään ja validoimaan SQL-injektiota, sivustojen välistä komentosarjaa (XSS) ja muita haavoittuvuuksia. Sitä voidaan käyttää myös asetusten asettamiseen, kuten polkujen jälkeläisten lukumäärä ja solmujen lukumäärä sekunnissa, enimmäis- ja vähimmäispyynnöt sekunnissa.

Vegan ominaisuudet

• Vegalla on sivustojenvälinen komentosarja.

• SQL-injektioiden tarkistaminen

4. W3af

W3af on kuuluisa verkkosovellusten tietoturvatestausjärjestelmä. Se tarjoaa tehokkaan verkkosovellusten tunkeutumisen testausalustan, joka on kehitetty Pythonilla. Tätä työkalua voidaan käyttää tunnistamaan yli 200 erilaista Internet-sovellusten turvallisuusongelmaa, kuten sivustojen välinen komentosarja ja SQL-injektio. Se seuraa seuraavia verkkosovellusten haavoittuvuuksia. W3af voidaan ymmärtää helposti sekä GUI- että konsolirajapinnoissa. Todennusmoduulien avulla voit myös todentaa verkkosivuston.

W3afin ominaisuudet

• Useat CORS-vialliset asetukset

• CSRF ja paljon enemmän haavoittuvuutta

5. Skipfish

Skipfish on Internet-sovelluksiin perustuva testityökalu, joka korjaa sivuston ja tarkistaa jokaisen sivun mahdolliset heikkoudet ja valmistelee lopulta tarkastusraportin. Skipfish on kirjoitettu c-kielellä, ja se on optimoitu käsittelemään HTTP: tä ja jättämään CPU: n vähimmäisjalanjäljet. Näyttämättä CPU-jalanjälkeä, ohjelmisto, joka väittää prosessoivan 2 K pyyntöä sekunnissa. Työkalu väittää myös tarjoavan korkealaatuisia etuja, koska se hyödyntää heuristiikkaa verkkosovelluksissa. Internet-sovelluksia varten Linux, FreeBSD, Mac-OS X ja Windows toimitetaan Skipfish-turvallisuuden arviointityökaluilla.

6. SQLMap

SQLMap on yleinen verkkopohjainen tietoturvatestityökalu SQL-injektioiden haavoittuvuuden havaitsemisprosessin automatisoimiseksi verkkosivustojen tietokannassa. Testimoottori on pakattu useilla eri ominaisuuksilla, ja se on tehokas, ja se mahdollistaa helpon tunkeutumisen ja SQL-injektiotestauksen Web-sovelluksessa. SQLMap tukee monia tietokantoja, kuten MySQL, Oracle, PostgreSQL, Microsoft SQL jne. Lisäksi testityökalu tukee kuutta erilaista SQL-injektiomenetelmää.

7. Wfuzz

Wfuzz on toinen avoimen lähdekoodin työkalu, johon voi päästä markkinoilla vapaasti verkkopohjaisen tietoturvan testaustyökalun avulla. Tämä testaustyökalu kehitettiin Pythonissa ja sitä käytetään web-sovelluksiin raa'an voiman tuottamiseksi. Sinun on toimittava komentoriviliittymässä käytettäessä WFuzzia, koska GUI-liittymää ei ole. Jotkut Wfuzzin ominaisuuksista ovat:

Wfuzzin ominaisuudet

• Wifuzz tukee useita injektiopisteitä.

• Wfuzzin OutPut tullaan HTML-muodossa

• Siinä on myös monisäikeinen

• Sillä on myös useita välityspalvelimia

8. Metasploit

Yksi yleisimmin käytetyistä puitteista tunkeutumistesteihin. Metasploit on avoimen lähdekoodin testausalusta, joka mahdollistaa turvallisuustestaukset kaukana riskinarvioinnista.

Metasploitin ominaisuudet

• Rakenne on paljon parempi kuin kilpailijoiden.

• Monia skenaarioita tunkeutumismalleja varten

9. Acunetix

Täydellinen automaation tunkeutumisen arviointityökalu verkkosivustojesi skannaamiseen yli 4500 + haavoittuvuuksien suhteen. Acunetixin silmiinpistävin ominaisuus on, että se voi ajaa tuhansia sivuja keskeytyksettä.

Ominaisuus Acunetix

- Se voi helposti tuottaa monia teknisiä ja vaatimustenmukaisuuskeinoja.

- Skannaa sekä avoimen lähdekoodin että henkilökohtaiset sovellukset

- Syvä skannaus tehokasta skannausta varten.

10. Grabber

Grabber on avoimen lähdekoodin skanneri Internet-sovellusten turvallisuusheikkouksien havaitsemiseksi. Pienet web-sovellukset, kuten foorumit ja yksityiset Internet-sivustot, ovat mobiililaitteita ja niitä voidaan skannata. Grabber on pieni testaustyökalu, joka vie kauemmin suurten sovellusten skannaamiseen. Lisäksi skannerilla ei ole GUI-käyttöliittymää eikä PDF-raporttien luontitoimintoa, koska se on suunniteltu käytettäväksi henkilökohtaiseen käyttöön.

Grabberin ominaisuudet

• Tiedoston varmistuskopio

• Ajax-varmennus

johtopäätös

Tässä artikkelissa olemme nähneet, mikä on turvallisuustestaus, miksi me tarvitsemme sitä yhdessä erityyppisten tietoturvatestien, testauksen suorittamiseen käytettävien työkalujen ja ominaisuuksien kanssa. Toivottavasti tämä artikkeli auttaa sinua valitsemaan testaustyökalut yllä esitettyjen vaatimusten ja ominaisuuksien perusteella.

Suositellut artikkelit

Tämä on opas turvallisuustestaukseen. Tässä keskustellaan johdannosta, tyypeistä, menetelmistä ja kymmenestä avoimen lähdekoodin tietoturvan testaustyökalusta. Voit myös käydä läpi muiden ehdotettujen artikkeleidemme saadaksesi lisätietoja -

- Alfatestaus vs. beetatestaus

- Staattinen testaus

- Mikä on käytettävyystestaus?

- Suorituskyvyn testaustyökalut

- Beetatestauksen edut ja haitat

- Opi sovellustestauksen työkalut