Johdanto Diffie Hellman-avaimenvaihtoalgoritmiin

Diffie Hellman-avaimenvaihtoalgoritmi on yksi ensimmäisistä julkisen avaimenvaihdon käytännöllisistä toteutuksista kryptografian alalla. Diffie Hellman-avaimenvaihtoalgoritmi on yksi tapa, jolla voidaan luoda jaettu avain ja jakaa salaisuus kahden osapuolen välillä tavalla, jolla voimme olla varmoja, että kukaan ei pysty seuraamaan viestintää. Algoritmissa on muistettava yksi tärkeä seikka, että emme jaa tietoja vaihtoon, sen sijaan luomme avaimen, jota voidaan myöhemmin käyttää tietojen vaihtoon. Koska tämä tekniikka antaa meille mahdollisuuden luoda salausavain toisen osapuolen kanssa, voimme sitten alkaa salata käynnissä olevat ja vastaanottavat viestit. Yksi vakiintunut, vaikka joku tallentaa lähetystiedot, tietoja ei voida purkaa salausta.

Diffie Hellman-avaimenvaihtoalgoritmi avainten luomiseen

Algoritmi perustuu elliptiseen käyrän kryptografiaan, joka on menetelmä julkisen avaimen kryptografian suorittamiseksi, joka perustuu elliptisten käyrien algebrarakenteeseen äärellisten kenttien yli. DH käyttää myös ansioluukun toimintoa aivan kuten monet muut tapa tehdä julkisen avaimen salausta. Yksinkertainen idea ymmärtää DH-algoritmia on seuraava

1. Ensimmäinen osapuoli valitsee kaksi alkuluvua g ja p ja kertoo ne toiselle osapuolelle.

2. Toinen osapuoli valitsee sitten salaisen numeron (kutsutaan sitä a) ja sitten se laskee g a mod p ja lähettää tuloksen takaisin ensimmäiselle osapuolelle, soitetaan tulokseen A. Pidä mielessä, että salaa numeroa ei lähetetä kenellekään, vain tulos on.

3. Sitten ensimmäinen osapuoli tekee saman, se valitsee salaisen numeron b ja laskee tuloksen B similorin arvoon

4. vaihe 2. Sitten tämä tulos lähetetään toiselle osapuolelle.

5. Toinen osapuoli ottaa vastaan vastaanotetun numeron B ja laskee B a mod p

6. Ensimmäinen osapuoli ottaa vastaanotetun numeron A ja laskee A b mod p

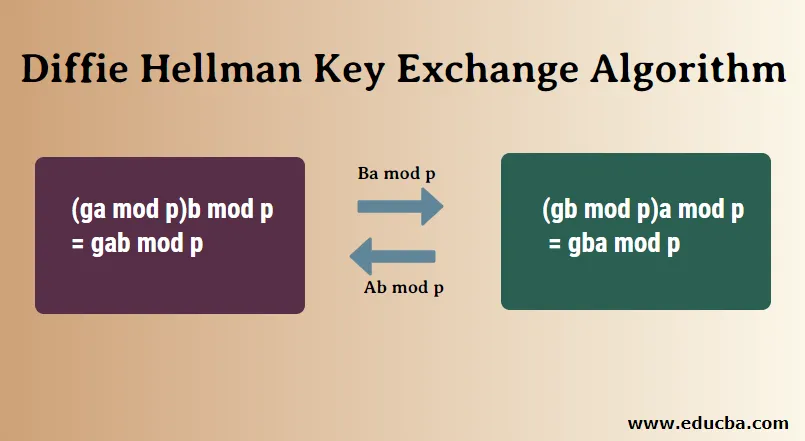

Täältä tulee mielenkiintoista, vastaus vaiheessa 5 on sama kuin vastaus vaiheessa 4. Tämä tarkoittaa, että molemmat osapuolet saavat saman vastauksen riippumatta eksponentisaatiojärjestyksestä.

(g a mod p) b mod p = g ab mod p

(g b mod p) a mod p = g ba mod p

Numero, jonka tulimme vaiheissa 4 ja 5, otetaan jaettua salaa avainta varten. Nyt tätä avainta voidaan käyttää siirrettävän tiedon, kuten blowfish, AES, jne. Salaamiseen.

Diffie Hellman -algoritmi

1. näppäin = (Y A ) XB mod q -> tämä on sama kuin B: n laskema

2. Globaalit julkiset elementit

- q: q on alkuluku

- a: a <q ja α on q: n primitiivinen juuri

3. Avaimen luominen käyttäjälle A

- Valitse yksityinen avain X A Tässä, X A

Nyt julkisen avaimen laskeminen Y A Y A = a XA mod q

4. Avaimen luominen käyttäjälle B

- Valitse yksityinen avain X B Täältä, X B

- Nyt julkisen avaimen laskeminen Y B Y B = a Xb mod q

5. Salaisen avaimen laskeminen A: lla

- näppäin = (Y B ) XA mod q

6. Salaisen avaimen laskeminen B: llä

- näppäin = (Y A ) XB mod q

esimerkki

1. Alice ja Bob käyttävät molemmat julkisia numeroita P = 23, G = 5

2. Alice valitsi yksityisen avaimen a = 4 ja Bob valitsi b = 3 yksityiseksi avaimeksi

3. Sekä Alice että bob laskevat nyt x: n ja y: n arvot seuraavasti:

- Alice: x = (5 4 mod 23) = 4

- Bob: y = (5 3 mod 23) = 10

4. Nyt sekä Alice että Bob vaihtavat julkisia numeroita keskenään.

5. Alice ja Bob laskevat nyt symmetriset näppäimet

- Alice: k a = y a mod p = 10 4 mod 23 = 18

- Bob: k b = x b mod p = 4 3 mod 23 = 18

6. 18 on jaettu salainen avain.

Diffie Hellman -algoritmin käyttö

Sen lisäksi, että algoritmia käytetään julkisten avainten luomiseen, on joitain muitakin paikkoja, joissa DH-algoritmia voidaan käyttää:

- Salaus: Diffie Hellman-avaintenvaihtoalgoritmia voidaan käyttää salaamaan. Yksi ensimmäisistä järjestelmistä, jolla se tehtiin, oli ElGamal-salaus. Yksi nykyaikainen esimerkki siitä on nimeltään integroitu salausjärjestelmä, joka tarjoaa suojan valittua selkeää tekstiä ja valittuja leikepöytähyökkäyksiä vastaan.

- Autentikoitu salasanan sopimus: Kun kaksi osapuolta jakaa salasanan, salasanalla varmennettua avainsopimusta voidaan käyttää estämään mies keskihyökkäyksessä. Tämä keskeinen sopimus voi olla Diffie-Hellmanin muodossa. Suojattu etäsalasanaprotokolla on hyvä esimerkki, joka perustuu tähän tekniikkaan.

- Eteenpäin salaisuus: Edelleen salaisuuteen perustuvat protokollat voivat luoda uusia avainpareja jokaiselle uudelle istunnolle, ja ne voivat myös heittää ne automaattisesti lopussa, kun istunto on myös valmis. Näissä myöhemmissä salaisuusprotokollissa käytetään useimmiten Diffie Hellman-avaintenvaihtoa.

Diffie Hellman -algoritmin edut

- Lähettäjä ja vastaanottaja eivät tarvitse ennakkotietoja toisistaan.

- Kun avaimet on vaihdettu, tiedonsiirto voidaan suorittaa epävarman kanavan kautta.

- Salaisen avaimen jakaminen on turvallista.

Diffie Hellman -algoritmin haitat

- Algoritmia ei voida haastaa mihinkään epäsymmetriseen avaimenvaihtoon.

- Samoin sitä ei voida käyttää digitaalisten allekirjoitusten allekirjoittamiseen.

- Koska Diffie Hellman-avaimenvaihto ei todista ketään lähetyksen osapuolta, se on alttiina keskellä tapahtuvalle hyökkäykselle.

johtopäätös

Etujensa takia Diffie Hellman-avaimenvaihto on osoittautunut hyödylliseksi avaintenvaihtojärjestelmäksi. Vaikka on todella vaikeata, että joku snooping verkossa salauksen purkamiseen ja avainten saamiseen, se on silti mahdollista, jos generoidut numerot eivät ole täysin satunnaisia. Avaintenvaihtojärjestelmä mahdollistaa myös miehen tekemisen keskihyökkäyksessä, jotta se vältettäisiin. Molempien osapuolten tulee olla erittäin varovaisia vaihdon alussa.

Suositeltava artikkeli

Tämä on opas Diffie Hellman Key Exchange -algoritmiin. Tässä keskustellaan käyttötavoista, erilaisista algoritmeista, eduista ja haitoista. Voit myös käydä läpi muiden ehdotettujen artikkeleidemme saadaksesi lisätietoja -

- Koneoppimisen algoritmit

- Salausalgoritmi

- Luokittelualgoritmit

- Algoritmien tyypit