Kuvan lähde: torproject.org

Kuvan lähde: torproject.org

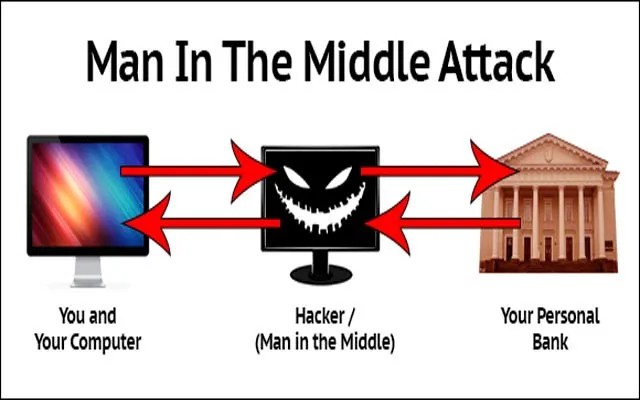

Joo. Tiedän. Otsikko vaikuttaa pelottavalta. Mutta se ei ole joidenkin elokuvien nimi. Mutta voin lyödä vetoa, että se on niin pelottavaa kuin saa. Mies keskellä MITM on eräänlainen hyökkäys, jota käytetään hakkerointiin ja verkkokaappausten tekoon.

Mutta miksi nimi Man in the Middle MITM. Odota! Tuo ei ole se! Sitä tunnettiin aiemmin nimellä Monkey-in the Middle. En tiedä miksi sitä kutsuttiin, mutta tiedän varmasti miksi Man in the Middle MITM on nimi. Seuraava kuva on itsestään selvä sen määritelmälle.

Kuvalähde: github.com

Mies-keskellä-hyökkäyksen (MITM) yhteenveto

Vieläkö epäilyksiä? Annan selittää tämän sinulle. Oletetaan, että olet henkilö, jota vaaditaan tekemään säännöllisiä käyntejä yrityksessäsi jonkinlaista x-tyyppistä työtä varten. Vierailet asiakkaidesi paikassa ja kiinnität donglesi Internetin käynnistämiseen.

Mutta huomaat, että et onnistunut lataamaan Internet-pakettiasi (oletan vain). Ja nyt et voi edes ladata sitä, koska Internet on alhaalla.

Nyt asiakas on riittävän hyvä antamaan sinulle mahdollisuuden käyttää hänen langattomia lähiverkkoaan tai Wi-Fi-yhteyttä. Mutta asia on, onko tämä turvallista? Ehdottomasti ei. Sinä, ystäväni, voit nyt olla uhri suurille yritysvakoiluaineille. Hahaha… Ei tarkalleen, mutta huomautukseni on vain, että se ei ole turvallista. Annan selittää sen sinulle jollain muulla tavalla.

Se mitä sanoin teille yllä, oli vain varoitus. Olen tehnyt tämän tosielämässä ja anna minun näyttää sinulle sen seuraukset. Olen ensin läpäisytesteri.

Mitä haluan sanoa tässä, mitä ehdotan teille tekemistä omassa kodissa tai laboratoriossa. Jos teet tämän julkisessa paikassa, voi aiheuttaa vakavia juridisia ongelmia. (Lyhyesti sanottuna, älä tee tätä, ellei sinulla ole hyvää lakimiestä).

Tapaturma

Kaksi vuotta sitten, kun vielä opiskelin hakkerointia (olen edelleen oppiminen), istuin McDonaldsissa Punessa, Intiassa. Internetini oli alhaalla sillä viikolla äärimmäisten sateiden vuoksi. Ja koska en ole henkilö, joka ei voi elää ilman Internetiä, päätin kaatua McDonaldsiin, koska siinä on ILMAINEN Wi-Fi.

Kyllä, ihmiset yleensä hyppäävät heti paikkaan, jossa on ilmainen internet (ainakin Intiassa ihmiset tekevät siitä) ajattelematta ongelmia, joita se voi aiheuttaa (minun kaltaisten ihmisten takia).

Joten aloitin kannettavan tietokoneeni. Olin asentanut Arch Linuxin tuolloin, mikä on edelleen suosikkini. Mutta mitä tein, voisin tehdä missä tahansa kannettavassa tietokoneessa, joka on asennettu Linux-käyttöjärjestelmään (YES-Its Linux). Minulla oli tylsää ja koska minulla ei ollut mitään tekemistä, aloitin MITM-hyökkäyksen hauskanpitoa varten. Tämä hyökkäys on aika hienostunut.

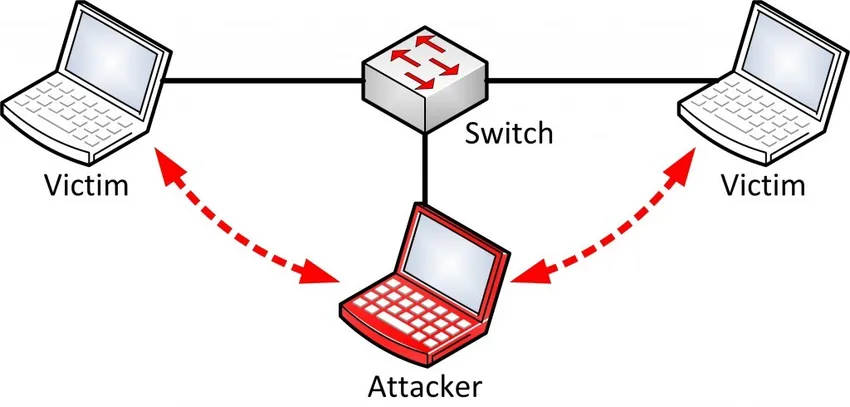

Mitä tämä tekisi, se todennäköisesti saisi verkon muita tietokoneita ja matkapuhelimia ajattelemaan, että olen reititin ja välittää kaikki paketit minun kauttani. Jos et ole kauhistunut tästä, sinun pitäisi olla.

Syynä tähän on se, että käsittelen nyt kaikkia verkon läpi kulkevia tietoja; sekä tulevan että lähtevän liikenteen. Nyt voin katsella paketteja, haistaa niitä ja tarkastella kaikkia läpi kulkevia tietoja.

Joko se on ihmisiä, jotka kirjautuvat sisään sosiaalisen verkostoitumisen verkkosivustoille, ihmiset keskustelevat keskenään tai pahempaa, ihmiset tekevät pankkitoimintoja. Pysyisin yleensä poissa heti kun näin pankin digitaalisen sertifikaatin. Mutta mitä tekisin vain hauskanpitoa varten, on, että muokkaan keskusteluja, joita ihmiset käyttivät.

Tämä oli todella hauskaa. WhatsApp on turvattu (tai ainakin et voi murtaa sitä heti, kun se kulkee verkon läpi). Monet ihmiset käyttivät We-chat- ja Hike-palveluita, joiden salaus oli erittäin matala tai ei ollenkaan. Joten kun kaveri kysyi tytöltä tapaamaan jonnekin, vaihdan yleensä heidän tapaamisen osoitteen.

Tiedän, että tämä on lapsellinen, mutta kuten totesin, se oli hauskaa. (Tein itse asiassa paljon enemmän kuin vain tämän). Joten, asia on, että en pystynyt näkemään vain tapahtumia ja liikennettä tapahtuvan, voin jopa muuttaa niitä, lähettää jotain täysin kaavioista.

Esimerkiksi, jos joku toistaa videon YouTubessa, voisin muuttaa sen videon kokonaan jollain yksinkertaisella JavaScriptillä ja pelastaa hänet. Sallikaa minun kysyä sinulta uudestaan ensimmäisestä esimerkistäni täysin satunnaisen Wi-Fi-yhteyden käytöstä. Onko tämä mielestäsi turvallista?

Suositellut kurssit

- R Studio Anova Techniques -harjoittelupaketti

- Verkkosertifiointikoulutus AngularJS: ssä

- Ammatillinen ISTQB-tason 1 koulutus

- Ammatillisen ohjelmistotestauksen perusteet

Kuinka ja miksi

Okei, nyt tärkein kysymys, jota kaikki olet odottanut kysyä? Miksi? Se ei todennäköisesti ole edes kysymys. Siihen on paljon vastauksia, kuten itsensä turvaaminen tai ymmärrys liittyvistä riskeistä ja tiede siitä, miten se toimii todellisuudessa ja tosiasiassa kuinka tietää ja saada kiinni kuka tahansa, joka tekee sinulle samoja asioita .

Joten aloitan MITM-hyökkäyksen tekemisellä, suosittelen Kali Linuxin käyttöä. Tällä tavoin sinun on erittäin vähän vaivaa asentaa mitään, koska Kali Linux on kiusausohjelmisto ja se tulee melkein jokaiselle esiasennetulle työkalulle.

MITM suoritetaan yleensä ARP-myrkytyksellä. MITM sisältää evästeiden varastamisen, istunnon kaappaamisen, jossa voit tallentaa minkä tahansa henkilön koko sisäänkirjautumisistunnon ja paljon muuta.

Kun on riittävästi tietoa, voi jopa suorittaa Distributed Service of Denil -hyökkäyksen ja viedä koko verkon alas. En kirjoita täyttä täysimääräistä koodinlukua täällä. Mutta haluaisin kertoa sinulle MITM: n perusteet, jotta pääset alkuun. Syynä tähän on se, että hyökkäys riippuu enimmäkseen myös reitittimen turvallisuudesta.

Et vain voi ottaa kannettavaa tietokonetta nykyään ja hakkeroida jotain. Tarvitset oikeat asennukset siihen. Joten kali linux -sovelluksen asennuksen jälkeen suosittelen hyvän seurannan ja Wi-Fi: n injektoinnin aloittamista.

Olen käyttänyt kuukausia TP-Link Wn722n. Sillä on hyvä kantama ja se on erittäin tehokas ja kannettava MITM-hyökkäyksen tekemiseen.

Nyt sinun tarvitsee vain käyttää ArpSpoof-ohjelmaa huijataksesi Mac-tunnuksesi, jotta verkko ajattelee olevansa reititin ja kaapata sitten kaikki paketit Wiresharkin ja tcpdump-sovelluksen kautta. Voit myös haistaa liikennettä Dsniff-ohjelmalla, mutta et kuitenkaan pysty nuuskaamaan https-paketteja.

Dsniff toimii vain suojaamattomalla pistokekerroksella, ts. Http eikä https. Työskennelläksesi http: n kanssa, sinun on käytettävä SSL Strip -sovellusta, hylättävä Suojatut pistorasiat -kerros ja sitten nuhdettava paketit sen läpi.

Muutamia asioita on pidettävä mielessä. Varmista, että palomuuri on määritetty hyväksymään nämä paketit. Lisäksi, jos teet tämän lähiverkossa, se ei ole ongelma, mutta jos yrität tehdä tätä WAN-verkon kautta, sinun on siirrettävä se eteenpäin saadaksesi nämä paketit.

Seuraavassa on muutamia MITM Attack -työkaluja, joita voidaan käyttää:

Windows:

Kain ja Abel - GUI-työkalu ARP-myrkkyjen nuhauttamiseen. Koska olen tällä kentällä jo kauan sitten, suosittelen mieluummin, ettei ihmistä käydä Windowsin keskikohtatyökaluissa. Syynä on, että jos yrität tehdä useita hyökkäyksiä, Windows ei auta. Sinun on vaihdettava Linuxiin tai sinulla on oltava useita tietokoneita, mikä ei ole hyvä.

Linux:

- Ettercap ja Wireshark: Haistaa paketteja lähiverkossa

- Dsniff: SSH-kirjautumisten sieppaamiseksi

- SSLStrip - Suojatun kerroksen poistaminen paketeista

- Airjack - Useiden MITM-tiedostojen suorittaminen yhdellä kertaa

- Wsniff - työkalu SSL: n ja HTTPS: n poistamiseen

Jos luulit tämän olevan, odota. On vielä yksi alusta, josta useimmat eivät ehkä edes tiedä: Ja se on suosikki Androidini. Katsotaanpa mitä Androidilla on myymälässään:

- Dsploit - työkalu erityyppisiin MITM-hyökkäyksiin

- Zanti2 - Zanti on kaupallinen ohjelmisto, aiemmin se oli maksettu sovellus, mutta viime aikoina he ovat tehneet siitä ilmaisohjelman. Se on erittäin vahva MITM-hyökkäyksissä ja muissa hyökkäyksissä

- Wireshark - Sama kuin Linux

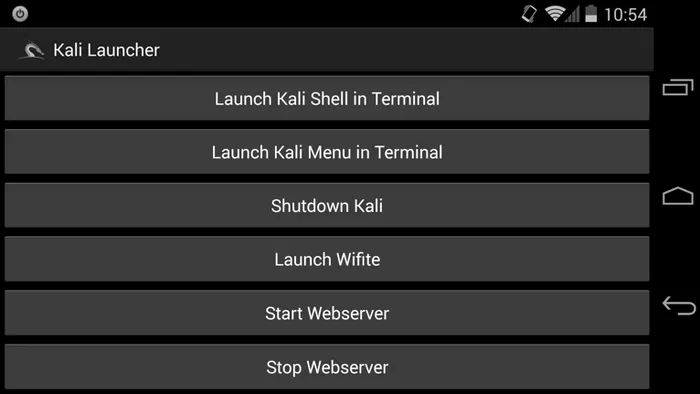

- Kali Linux - Kyllä. Androidille on saatavana Kali Linux, joka tunnetaan nyt nimellä NetHunter. Parasta on, että voit jopa siirtyä omaan kotitietokoneeseesi tällä avulla ja aloittaa hakkeroinnin jättämättä jälkeäkään.

Joten seuraavan kerran, kun näet ketään häiritsemässä verkkoasi, sinun ei tarvitse olla vain kannettavan tietokoneen kaveri, jonka olet oltava epävarma. Kuka tahansa, jolla on hyvä Android-matkapuhelin, kuten Nexus tai One plus, voi hakata verkkoosi tunkeutumatta edes sitä tietämättä.

Näyttää siltä, kuinka Netin Kunin GUI näyttää Nethunterista:

Kuvalähde: kali.org

Paranoia on avain turvallisuuteen

Ainoa tapa pysyä turvassa tässä loisten ajamassa maailmassa on pysyä vainoharhaisena. Se ei ole vain MITM-hyökkäys, vaan koska se on kaikkea. Seuraavassa on muutamia vaiheita, jotka voit harkita käyttäessäsi julkista Wi-Fi-yhteyttä turvataksesi itsesi:

- Käytä aina VPN-yhteyttä, kun muodostat yhteyden sähköpostipalveluihin

- Käytä suojattua sähköpostia, jolla on kunnollinen sähköpostiturvallisuus haittaohjelmien havaitsemiseksi, esimerkiksi: Google tai Protonmail

- Jos olet julkisen Wi-Fi-verkon omistaja, sinun on asennettava IDS, ts. Tunkeutumisen tunnistusjärjestelmä kaikenlaisten epätavallisten toimintojen sieppaamiseksi.

- Tarkista käyttöoikeustietosi aina silloin tällöin, onko sattumanvaraista toimintaa tapahtunut vai onko sitä käytetty muualta. Vaihda salasanasi joka kuukausi. Ja mikä tärkeintä, älä tee niistä helpompaa murtaa. Useimmat ihmiset pitävät salasanoja, kuten 18two19Eight4. Tämä salasana on erittäin helppo murtaa, koska se voi olla vain syntymäaika, ts. 18. helmikuuta 1984. Salasanojen tulee olla kuin 'iY_lp # 8 * q9d. Joo, näin näyttää kunnollisesti turvallinen salasana. En sano, että tämä on erehtymätöntä. Mutta se vie 10 kertaa enemmän aikaa, joka vie aikaisempaan tapaukseen.

Joten se olisi se nyt. Odota seuraavaan verkkoturvallisuusblogiini, niin saat uusia päivityksiä. Siihen asti, pysy turvassa ja jatka hakkerointia.

Aiheeseen liittyvät artikkelit:-

Tässä on artikkeleita, jotka auttavat sinua saamaan lisätietoja salaisen hyökkääjän ominaisuuksista, joten käy vain linkin läpi.

- 13 tyyppiä sähköposti etikettiä, joita saatat rikkoa

- Java-haastattelukysymyksiä tuoreemmalle | Tärkein

- 6 tyyppiä verkkoturvallisuudesta | Perusteet | Merkitys

- Linux vs. Windows - selvitä 9 upeinta eroa

- CEH vs CPT (Certified Ethical Hacker VS -sertifioidut lävistystesterit)