Esittely pilviturvatyökaluissa

Pilvipalvelun tietoturvalla tarkoitetaan laajaa teknologiajoukkoa, joka hallitsee, hyödyntää ja suojaa virtualisoituja tietosovelluksia, sen ainutlaatuista IP: tä, palveluita ja integroitua pilvilaskennan infrastruktuuria. Se on tietoturvan, tietoturvan ja muun tietoturvan alayksikkö. Tietoturvaongelmat liittyvät pilviyksikköön. Organisaatiot käyttävät pilvitekniikkaa moniin tarkoituksiin ja jokaisella mallilla on ainutlaatuiset ominaisuudet. Pilvien eri palvelumalleja ovat Ohjelmisto palveluna, Infrastruktuuri palveluna ja Platform palveluna, jota käytetään missä tahansa yksityisessä, julkisessa, hybridi- ja yhteisöpilvessä. Turvallisuuskysymykset jaotellaan kahteen laajaan luokkaan, joista yhden pilvipalveluntarjoajat kohtaavat, ja toisen asiakkaat. Tässä artikkelissa käsittelemme yksityiskohtaisesti joitain pilviturvallisuuden tärkeitä työkaluja.

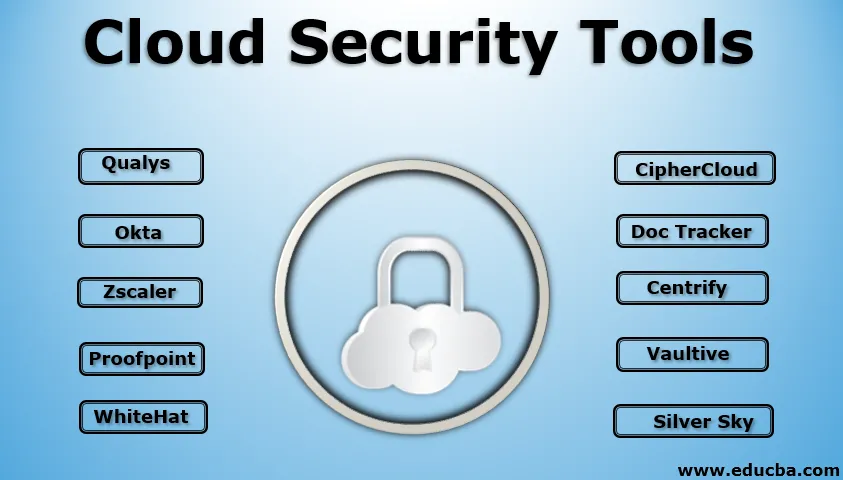

Parhaat pilviturvallisuustyökalut

Yrityksen koosta ei ole kysymys turvallisuudessa. Jopa matkapuhelimella on monia salasanoja ja kuviolukko käyttäjän tietojen suojaamiseksi. Hakkerit levitetään joka paikkaan napsauttamaan tietoja aina, kun palomuuri on huono. Joten turvallisuus on ensimmäinen pakollinen, joka on tarkastettava säännöllisesti. Tässä on muutama lupaava ja taskuystävällinen tietoturvatyökalu asennettavaksi laitteistoosi ja ohjelmistojärjestelmiisi.

1. Qualys

Qualys-työkalut, jotka on asennettu tarkistamaan uhat ja suojaamaan laitteesi, verkkosovelluksesi ja verkkosivut pilviratkaisujen avulla. Organisaatio analysoi kaikki haittaohjelmahyökkäykset ja varmistaa, että käyttäjän tiedot tai järjestelmä eivät vaikuta mihinkään. Jos se löytää hyökkäyksen, se näyttää tarvittavat toimenpiteet ongelmien ratkaisemiseksi ja skannaa uudestaan kaikki verkkosivut ja sovellukset selkeän ja tehokkaan toiminnan varmistamiseksi. Qualys tuottaa vain pilvipalvelimen, joka suojaa verkkosivuja kaikilta uhilta.

2. WhiteHat-turvallisuus

WhiteHat-tietoturvan tavoitteena on suojata käyttäjän verkkosivuja juurtotasolta, joka sisältää koodausprosessin. Tämä työkalu on saatavana paketina, johon on upotettu viisi erilaista sovellusta. Ensimmäistä sovellusta käytetään verkkosivujen ja koodauksen suojaamiseen. Toinen sovellus auttaa tunnistamaan ongelmat, jotka havaittiin ennen verkkosivuston avaamista tuotantoa edeltävänä aikana. Toinen sovellus auttaa käyttäjää tarkistamaan tärkeimmät asiat elävässä ympäristössä. Neljännen sovelluksen avulla käyttäjä voi käyttää verkkosivuja jopa reikien kautta, kun havaitaan jokin korjaustiedosto. Suurin niistä toimii tutkimusryhmänä ja tarjoaa hälytyksen päivitetyillä tiedoilla käyttäjän suojausverkosta.

3. Okta

Okta keskittyy kaikkien henkilöiden sisäänkirjautumisen identiteetin hallintaan ja mikä on syy heidän sisäänkirjautumiseen. Sillä on jo tietokannat työntekijöistä, jotka kirjautuvat päivittäin sisään terveyttä koskeviin perustarkastuksiin ja suoritustarkistuksiin, ja siinä on sitten asiakkaiden, pilvipalvelujen tarjoajien ja kolmansien osapuolien asiakkaita koskevat tiedot. Se tietää ihmisistä, jotka työskentelevät taustaohjelmissa ja eteenpäin suuntautuvassa pääsyssä ihmisiin. Se auttaa käyttäjää hallitsemaan sovelluksia, kuten Google-sovelluksia, salesforcea, työpäivää, Microsoft Office Suite 365. Se voi myös seurata tietosuojasopimuksia, kirjautumispainikkeita ja kirjautumisnäyttötauluja.

4. Todistepiste

Proofpoint on työkalu, joka keskittyy vain sähköpostiin, joka luodaan automaattisesti viikon reikästä järjestelmien läpi ja johon hakkerit pääsevät helposti. Se estää saapuvan datan lisäksi myös varmistaa kaikki lähtevät tietoyksiköt. Se auttaa estämään tietojen menetyksiä. Se toimii myös tietojen käsittelyn ja tiedonkulun salaamiseen ja salauksen purkamiseen.

5. Zscaler

Se on Direct Cloud -verkon tuote, jota käytetään kustannustehokkaaseen ja helppoon käyttöönottoon kuin muinaisiin tietoturvamenetelmiin. Yritystuote Zscaler suojaa järjestelmiä edistyneiltä uhkahyökkäyksiltä seuraamalla ja ohjaamalla tarkistusviestinä toimivassa käyttäjäverkossa saapuvan ja ulos tulevan liikenteen. Se myös turvaa ja valvoo matkapuhelinta erityisellä online-mobiilisovelluksen kojelaudalla.

6. CipherCloud

CipherCloud on sovellus, jota käytetään suojaamaan kaikki muut palvelut ja tuotteet, kuten Google-sovellukset, Amazon-verkkopalvelut, Chatter, Office 365. Se varmistaa tietojen suojaamisen salaamalla, laillistetulla liikenteen seurannalla ja viruksentorjuntaohjelmilla.

7. Doc Tracker

Doc Tracker on läsnä suojauskerroksen yläosassa, joka jakaa tiedostot Boxista ja Office 365: stä. Käyttäjän tulee asettaa suojauskerros tiedostojen päälle. Jos unohtaa tehdä niin, kuka tahansa voi lukea sen, muokata sitä ja hallita se. Doc Tracker keskittyy estämään asiakirjoja tällaisesta tilanteesta. Sen avulla käyttäjä voi tietää muusta henkilöstä, joka aikoo käyttää jaettua tiedostoa. Jos hän yrittää käsitellä rajojensa ulkopuolella, käyttäjä voi ottaa tiedoston uudelleen napsauttamalla ”jako”

8. Sentrifugoi

Centrify pyrkii identiteetin hallintaan useissa sovelluksissa ja laitteissa. Päätavoite on saada käyttäjät, työnantajat ja asiakkaat samanlaisiksi keskeisiksi alueiksi, joita voidaan tarkastella ja joihin pääsee yrityksen politiikkojen kautta. Se antaa hälytyksen, kun henkilö yrittää kirjautua sisään tilojen pilviohjelmista tai pilvisovelluksista. Se on erityinen tuote, joka toimii Samsung Knoxille ja jolla on lisätty suojausohjelmisto-ominaisuus. Tämä tuote sallii ainoan sisäänkirjautumisprosessin.

9. Rauhallinen

Vaultive toimii läpinäkyvänä verkon välityspalvelimena, joka sijaitsee kyberavaruuden ja verkon välillä ilman mitään esipuhelaitteita. Ennen pilvipohjaisten palvelimien käyttöä älä odota yrityksen tarjoavan käyttäjän tiedostojen ja tietojen täydellistä suojausta sen sijaan, että käytännössä suojataan omaa tietoa salaamalla ennen sen saapumista palvelimille. Vaulttive salaa kaikki toimistosta 365 lähtevät tiedot ennen kuin ne pääsevät verkkoihin ja sovelluksiin

10. Hopea taivas

Sen on oltava käyttäjän yhden luukun palvelu pilvipohjaiseen tietoturvaan. Se tarjoaa sähköpostien seurannan ja verkkosuojauksen. Se edistää käyttäjää tulemaan HIPAA- ja PCI-sopimuksen asiakkaaksi. Tämä suuri asiakas säätelee yrityksen toimintaperiaatteita ja terveydenhuollon tietoja sekä yrityksen online-maksuja tarjoamalla vahvoja monikerroksisia turvajärjestelmiä.

johtopäätös

Siksi tietoturva palveluna on otettava käyttöön ja sitä on käytettävä tehokkaasti koko verkossa, jotta hakkerit voivat estää tiedon vuotamisen, tietojen katoamisen ja tietojen siirron.

Suositellut artikkelit

Tämä on opas Cloud Security Tools -sovellukseen. Tässä keskustellaan erilaisista pilviturvallisuustyökaluista, jotka ovat lupaavia ja taskuystävällisiä asentaa laitteistoosi ja ohjelmistojärjestelmääsi. Voit myös käydä läpi muiden aiheeseen liittyvien artikkeleidemme saadaksesi lisätietoja-

- Internetin tietoturvaongelmat

- Ilmaiset tietojen analysointityökalut

- Kyberturvallisuuden periaatteet

- Regressiotestityökalut

- Palomuurilaitteet

- Salakirjoitustyypit

- Cloud Computing -tyypit